网络安全研究人员披露了一种针对微软邮件服务(如Microsoft 365、Outlook等)的新型攻击手法。攻击者正利用中间人技术,成功绕过了多因素身份验证这一关键安全屏障,对企业和个人用户的账户安全构成了严重威胁。

多因素身份验证因其在密码之外增加了一层动态验证码(如短信、认证器应用推送或生物识别),长期以来被视为账户安全的黄金标准。攻击者通过精心设计的网络钓鱼攻击,结合中间人攻击技术,正在颠覆这一认知。其典型攻击流程如下:

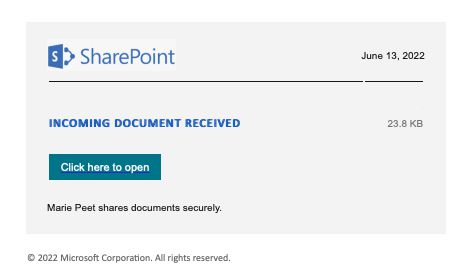

- 诱导阶段:攻击者向目标用户发送一封精心伪造的钓鱼邮件。该邮件可能伪装成来自IT部门、微软官方或常用服务(如文件共享、会议邀请)的通知,诱导用户点击一个链接。

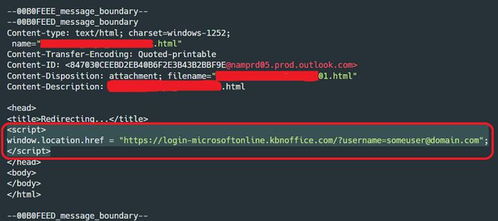

- 中间人代理建立:用户点击的链接并非指向真实的微软登录页面,而是指向一个由攻击者控制的恶意服务器。该服务器充当“中间人”或“反向代理”。当用户在此页面输入用户名和密码时,信息会被实时转发至真实的微软登录门户。

- 实时凭证窃取与转发:用户的用户名和密码被窃取后,攻击者的服务器会立即将其提交给微软。此时,微软系统会正常触发MFA流程,向用户的注册设备(如手机)发送验证请求。

- MFA绕过的关键步骤:攻击者的恶意服务器会同步显示一个伪造的MFA输入页面,提示用户输入刚刚收到的验证码。由于用户正意图登录,且整个页面流程看起来“正常”,他们很可能在伪造页面上输入动态验证码。攻击者服务器在毫秒级内将这个验证码转发给微软,从而完成整个登录验证链,成功劫持会话。

- 会话劫持与横向移动:一旦登录成功,攻击者就获得了对用户邮箱、OneDrive、Teams等关联服务的完全访问权限。他们可以窃取敏感邮件、通讯录,并以此为基础,向组织内部其他成员发起更具欺骗性的鱼叉式钓鱼攻击,进行横向渗透。

技术原理深度剖析

这种攻击的核心在于,攻击者控制的服务器在用户与微软服务之间建立了一个透明的代理。它完美地“模仿”了合法登录流程的每一个步骤,包括页面样式、域名(通过相似域名或子域名欺骗)、重定向逻辑等,使得传统基于URL检查的警惕性失效。由于整个交互是实时发生的,安全系统难以区分这是来自用户的合法登录还是恶意代理的转发。

影响与风险

- 高隐蔽性:用户完成了完整的“登录”流程,不易察觉异常。

- 绕过传统MFA:使依赖短信、推送、验证码的MFA形同虚设。

- 高成功率:针对缺乏安全意识培训的用户尤为有效。

- 严重后果:可直接导致商业邮件诈骗、敏感数据泄露、凭据扩散,甚至为勒索软件攻击打开大门。

应对与防御建议

对于依赖微软邮件服务的企业和个人,必须采取多层次防御策略:

- 采用无密码或防钓鱼MFA:优先使用基于FIDO2/WebAuthn标准的物理安全密钥(如YubiKey)或Windows Hello企业版进行身份验证。这些方式是“绑定”到特定设备的,验证请求不会通过中间人转发,能从根本上抵御此类攻击。

- 加强安全意识培训:教育员工识别钓鱼邮件的细微特征,例如仔细检查浏览器地址栏的完整URL,警惕非预期的MFA提示,并养成不点击邮件中登录链接的习惯,而是手动输入或使用书签访问重要服务。

- 部署高级安全策略:

- 启用Microsoft Entra ID(原Azure AD)中的条件访问策略,限制登录的地理位置、设备合规状态和网络风险。可以设置策略,仅允许从受管理的、合规的设备访问公司资源。

- 利用Microsoft Defender for Office 365等安全解决方案,它能检测异常的登录模式、会话活动以及来自可疑IP地址的访问。

- 考虑实施持续访问评估功能,能在检测到风险(如用户位置突然变化)时实时撤销会话令牌。

- 监控与响应:建立安全运营中心,密切监控异常登录活动(如多次MFA失败后成功、来自陌生地理位置的登录),并制定应急预案。

攻击技术的演进不断挑战着现有的安全防线。依赖单一安全措施的时代已经过去。面对利用中间人技术绕过MFA的威胁,组织必须构建一个融合了防钓鱼强认证、员工持续教育、高级策略控制以及主动威胁监控的纵深防御体系,才能有效保护其数字资产与通信安全。