多因素身份验证(MFA)已成为企业邮箱安全的重要防线。近期网络安全研究团队发现,攻击者正通过日益精密的中间人攻击技术,成功绕过微软邮件服务(如Microsoft 365/Exchange Online)的多因素身份验证机制,对企业和个人用户构成严重威胁。

攻击原理:中间人攻击的演进

传统的中间人攻击通过在用户与合法服务之间插入恶意代理,窃取或篡改通信数据。而针对MFA的新型攻击则更进一步:

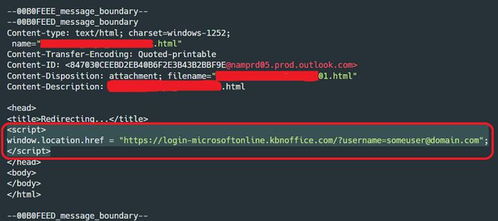

- 钓鱼诱导:攻击者首先通过精心伪造的登录页面(仿冒微软官方门户),诱骗用户输入用户名和密码。

- 实时凭证中转:用户提交的凭证被攻击者搭建的中间服务器实时捕获,并立即转发至真正的微软登录页面。

- 拦截MFA验证:当微软服务器要求进行MFA验证(如推送通知、短信或验证器代码)时,中间服务器会同步向用户发起同样的验证请求。用户往往不疑有他,完成验证操作。

- 会话劫持:攻击者利用捕获到的登录会话令牌,直接访问用户邮箱,而无需再次验证。整个过程对用户而言,看似完成了一次正常的登录流程。

为何传统MFA防线被突破?

这种攻击之所以有效,核心在于它并未直接破解MFA的加密算法,而是利用了“信任传递”的心理盲区和部分MFA实现方式的局限性:

- 用户感知连贯:用户经历了完整的“输入密码-完成MFA”流程,不易察觉中间环节已被恶意控制。

- 令牌的脆弱性:攻击者最终窃取的是登录后的会话令牌,该令牌在一定时间内拥有完全访问权限,且部分服务允许同一令牌在多设备使用。

- 对推送通知的利用:许多MFA采用推送通知到手机APP的方式,用户在匆忙中极易点击“批准”,而攻击者正是利用了这种快速确认的心理。

对技术软件服务领域的警示

对于依赖微软邮件服务进行内部沟通、客户管理的技术软件服务商而言,此类攻击可能导致:

- 源代码与知识产权泄露:通过邮箱传递的技术文档、设计图纸、代码片段可能被窃取。

- 供应链攻击跳板:攻击者可能以被盗邮箱为据点,向合作伙伴或客户发送钓鱼邮件,扩大攻击面。

- 商业机密外泄:合同、报价、战略规划等敏感邮件内容暴露无遗。

强化防御的应对策略

技术软件服务企业需采取多层次防御措施,超越单一的MFA依赖:

- 采用防钓鱼MFA方案:优先选择基于FIDO2/WebAuthn的物理安全密钥(如YubiKey)或Windows Hello生物识别。这些方案在认证时会验证域名真实性,能有效抵御中间人攻击。

- 实施条件访问策略:利用Microsoft Entra ID(原Azure AD)的条件访问功能,限制登录的地理位置、设备合规状态和网络风险。例如,仅允许从企业网络或受管理设备登录。

- 监控异常会话:部署安全信息和事件管理工具,实时监控邮箱登录的IP地址、地理位置、设备信息的异常变化,并对异常会话及时告警和终止。

- 员工安全意识培训:定期开展针对性培训,教育员工识别高仿钓鱼网站(检查URL细节、SSL证书等),并强调对突然出现的MFA推送请求保持警惕。

- 启用零信任原则:假设网络内外均存在威胁,对每次访问请求进行严格验证,最小化访问权限,并实施会话生命周期管理。

###

网络安全是一场持续的攻防博弈。攻击者利用中间人技术绕过MFA的事件警示我们,没有任何单一安全措施是万无一失的。对于技术软件服务行业这类高价值目标,必须构建以零信任为核心、多层防御相结合的安全体系,将技术防护与人员意识提升同步推进,方能在日益复杂的网络威胁环境中,守护好数字资产与商业机密的安全防线。