随着网络攻击手段的不断演进,多因素身份验证(MFA)作为一项关键的安全防护措施,在保护企业邮箱、云服务等敏感账户方面发挥了重要作用。近期安全研究人员发现,攻击者正开始利用更为隐蔽和复杂的中间人(Man-in-the-Middle, MiTM)技术,试图绕过微软邮件服务(如Microsoft 365/Exchange Online)所部署的多因素身份验证机制,这对依赖此类服务的组织构成了严峻的安全挑战。

一、攻击原理与技术手段

这类攻击的核心在于攻击者在用户与合法的微软认证服务器之间秘密地插入自己控制的代理服务器。当用户尝试登录时,其凭证(包括用户名、密码以及可能的一次性验证码)并不会直接发送到微软服务器,而是先被攻击者截获。攻击者随后将这些凭证实时转发给真正的认证服务,从而通过验证,并在此过程中窃取到有效的会话令牌或Cookie。此后,攻击者便可以利用这些令牌直接访问受害者的邮箱账户,而无需再次通过MFA验证。这种攻击方式之所以危险,是因为它在用户无感知的情况下发生,且能够规避基于时间或推送通知的常见MFA验证方式。

二、利用的技术软件与服务

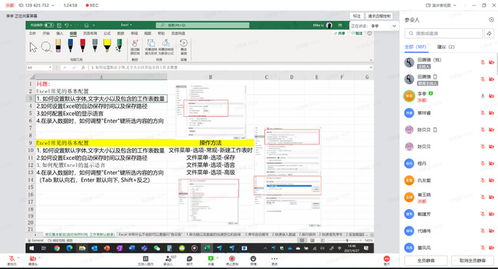

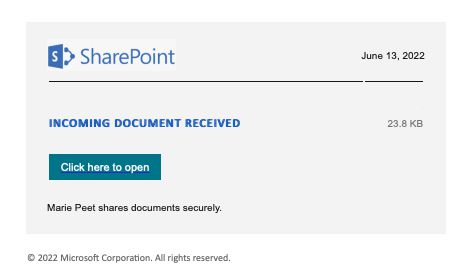

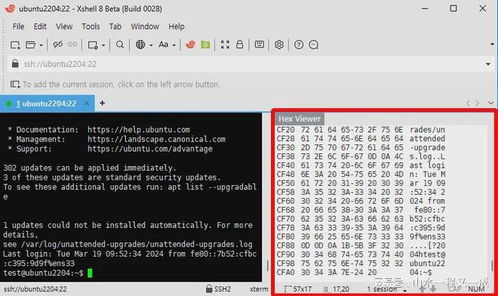

攻击的实施通常依赖于特定的工具和服务。例如,攻击者可能使用开源的MiTM代理框架(如Evilginx2或Modlishka),这些工具能够伪造出与真实登录页面高度相似的钓鱼页面,并具备捕获和转发凭证的能力。一些恶意软件或钓鱼即服务(Phishing-as-a-Service)平台也开始集成此类功能,降低了攻击的技术门槛。攻击者还可能结合社会工程学,通过精心伪造的邮件或即时消息,诱骗用户点击链接进入恶意代理服务器,从而启动整个攻击链。

三、潜在影响与风险

成功绕过MFA将导致攻击者获得对目标邮箱的完全访问权限。其后果可能包括:

- 商业邮件欺诈(BEC):攻击者可以冒充高管或合作伙伴,发起欺诈性转账请求或泄露敏感商业信息。

- 数据泄露与情报收集:窃取邮件中的机密数据、合同、客户信息或知识产权。

- 横向移动:以被攻破的邮箱为跳板,进一步渗透企业内部网络或其他关联的云服务。

- 身份盗用与声誉损害:利用账户发送恶意邮件,损害个人或组织声誉。

四、防御与缓解策略

面对此类高级威胁,组织和个人需要采取多层次的安全防护措施:

- 推广使用防钓鱼的强认证方式:优先采用基于物理安全密钥(如FIDO2/WebAuthn)的MFA方法,因其能有效抵御中间人攻击,验证过程直接绑定到目标网站。

- 加强用户安全意识培训:教育员工识别钓鱼迹象,警惕非预期或可疑的登录请求,避免点击不明链接,并验证网站URL的真实性。

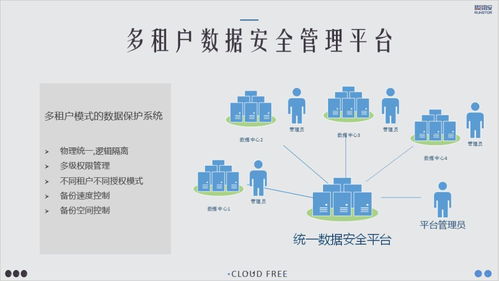

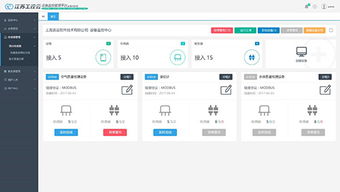

- 实施条件访问策略:在Microsoft 365等环境中,配置严格的条件访问策略,例如,仅允许从合规、受管理的设备或可信网络位置登录,并对异常登录行为(如陌生地理位置)要求重新验证。

- 部署高级威胁防护工具:利用支持检测异常登录模式、会话令牌窃取和恶意代理活动的电子邮件安全网关、端点检测与响应(EDR)以及云访问安全代理(CASB)解决方案。

- 持续监控与响应:密切监控登录日志和审计报告,及时发现异常会话活动,并建立快速响应机制以隔离受感染账户。

攻击者利用中间人技术绕过MFA的攻击手法凸显了网络安全的动态对抗性。依赖单一安全层已不足以保证安全,组织必须构建纵深防御体系,结合技术加固、策略管控与人员教育,方能有效应对此类日益精密的威胁,保护核心邮件服务与数据资产的安全。